- Toenemende complexiteit en professionaliteit

- Noord-Koreaanse en Russische overheidssponsoring is een groot probleem

- Hoe ziet de toekomst van cybercrime eruit?

- Wat kunnen we doen?

“Cybercrime is meedogenloos, gaat onverminderd door en is waarschijnlijk niet te stoppen. Het is gewoon te eenvoudig en het levert veel op. Bovendien beschouwt men de kans om gepakt en gestraft te worden als klein”. Dat is een vrij directe waarschuwing van James Lewis, directeur en senior fellow van het Technology and Public Policy Program in het Center for Strategic and International Studies. En helaas heeft hij gelijk.

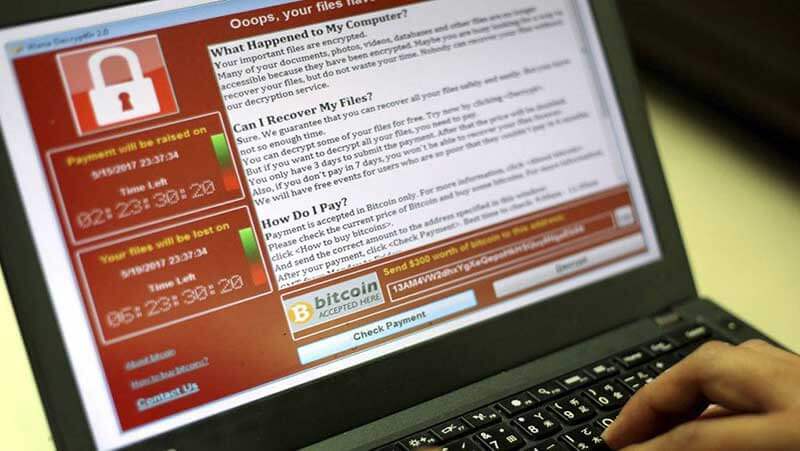

2017 was een uitzonderlijk jaar voor de bad guys. Volgens global cloud advisory & implementation services bedrijf Alcor was ransomware als NotPetya/ExPetr, WannaCry en Bad Rabbit een serieus probleem. Josh Fruhlinger, een veiligheidsexpert die voor het CSO schrijft, legt uit: “Ransomware is een vorm van kwaadaardige software (of malware) die je, zodra het je computer heeft overgenomen, bedreigt met schade, meestal door je de toegang tot je bestanden te ontzeggen. De aanvaller eist losgeld en belooft – niet altijd naar waarheid – om je na betaling weer toegang tot je bestanden te geven”. Al is dit maar één vorm van cybercrime, het is wel het type dat steeds meer populariteit geniet. We voorzien dan ook dat dit de grootste cyberdreiging van 2018 zal worden.

Het CSIS/McAfee-rapport maakt dit op zorgwekkende wijze duidelijk. “We schatten dat van tweederde van de mensen – meer dan twee miljard individuen – persoonlijke informatie is gestolen of gecompromitteerd”. En verder: “Uit een enquête bleek dat 64 procent van de Amerikanen het slachtoffer was geworden van frauduleus creditcardgebruik of verlies van persoonlijke informatie. Cybercrime is voorpaginanieuws omdat iedereen slachtoffer kan worden”.

Toenemende complexiteit en professionaliteit

Het is ook wel te begrijpen waarom het zo populair is onder hightech criminelen. Lewis schrijft: “Als het gaat om de ‘risk-to-payoff-ratio’ staat cybercrime aan kop. Het is een misdrijf met een laag risico en een hoog rendement. Een slimme cybercrimineel kan honderdduizenden, zelfs miljoenen dollars verdienen met bijna geen kans op arrestatie of gevangenisstraf”. Dat komt omdat deze criminelen steeds geraffineerder te werk gaan en via wereldwijde netwerken en ‘cybercrimecentra’ samenwerken, zoals bijvoorbeeld Noord-Korea en Rusland. En omdat ze toegang hebben tot geanonimiseerde, veilige betaalsystemen als Bitcoin is het erg moeilijk om ze op te sporen. “Bitcoin is al lange tijd de favoriete munteenheid voor marktplaatsen op het Darknet. Cybercriminelen profiteren van de pseudonieme aard en gedecentraliseerde organisatie om illegale transacties uit te voeren, slachtoffers af te persen en de opbrengsten van hun misdaden wit te wassen,” zegt Lewis.

En helaas kun je met cybercrime als ransomware veel geld verdienen. Ook al gaat het bij corruptie en drugshandel om grotere geldbedragen, wat cybercriminelen binnenslepen is zeker ook niet te versmaden. Volgens het CSIS/McAfee-rapport “kost cybercriminaliteit de wereld nu bijna 600 miljard dollar – 0,8% van het wereldwijde bbp”.

Noord-Koreaanse en Russische overheidssponsoring is een groot probleem

Dat zijn serieuze cijfers. En het wordt nog erger. In sommige gevallen werken deze cybercriminelen namelijk niet alleen, maar worden ze zelfs door de staat gesponsord. Dit maakt de kans dat ze opgespoord en vervolgd worden minimaal. Daar komt nog eens bij dat ze ondersteund worden met overheidsmiddelen en in contact komen met experts, waardoor deze aanvallen nog eens extra verlammend kunnen werken.

Voor landen als Noord-Korea, dat al een pariastaat is en er alles aan doet om de in elkaar stortende economie overeind te houden, is het best wel aantrekkelijk om een graantje mee te pikken van wat cybercrime oplevert. Vooral nu met de economische sancties kunnen professionele aanvallen met de steun van de overheid het broodnodige geld binnenhalen. Dorothy Denning, een erkend expert in veiligheid en analyse, merkt op dat het – in een land dat de toegang tot internet beperkt tot de elite – “onwaarschijnlijk is dat het land hackers heeft die onafhankelijk van de overheid opereren”. Hun aanvallen zijn gecoördineerd, georganiseerd en door de staat gesponsord: deze hackers “werken voornamelijk voor het General Bureau of Reconnaissance of de General Staff Department of the Korean People’s Army”, schrijft ze. En hoewel ze soms onzorgvuldig zijn, is het aantal aanvalspogingen uit die contreien onthutsend. In 2016, bijvoorbeeld, “heeft het regime via het wereldwijde SWIFT-netwerk ongeveer $951 miljoen van de Bangladesh Central Bank gestolen”, aldus Denning.

Bijna een miljard dollar – dat is een sterk motief om cybercrime te sponsoren. Maar dat is niet de enige reden waarom overheden ransomware en Denial of Service (DOS)-aanvallen ondersteunen. Geopolitieke gevechten worden in toenemende mate digitaal en met ‘plausibele ontkenning’ gevoerd, waardoor cybercrime een frontwapen wordt. Rusland wordt ervan verdacht steun te hebben verleend aan verschillende aanvallen in Oekraïne. Deze aanvallen waren bedoeld om de aanhang van de Oekraïense leiders te verzwakken en de openbare diensten te verstoren. De recente ransomware- en gedistribueerde Denial of Service (DDOS)-aanvallen op de Oekraïense nationale postdienst Ukrposhta is daar een voorbeeld van. Deze leken opvallend veel op de hack van het elektriciteitsnet van Kiev in 2015, een gecoördineerde aanval gelinkt aan Russische IP-adressen – wat suggereert dat deze door de staat werd gesponsord. En waar veiligheidsexperts als Robert Lee zich zorgen over maken is dat “ze niet specifiek voor Oekraïne ontwikkeld zijn… Ze hebben een platform gebouwd waarmee ze in de toekomst meer aanvallen kunnen uitvoeren”. Iedereen is een potentieel doelwit.

Hoe ziet de toekomst van cybercrime eruit?

Ransomware is zeker niet de enige vorm van cybercrime, maar vanwege de lucratieve aard wel de snelst groeiende. En nu Ransomware-as-a-Service (RaaS) een opmars maakt – een angstaanjagende trend waarin hightech criminaliteit als dienst verkocht wordt – wordt het big business. Lewis legt uit: “In plaats van dat een enkele crimineel of groep ransomware schrijft en zelf distribueert, biedt het RaaS-model de mogelijkheid om platforms op te zetten die ‘affiliates’ voor hun eigen doelwitten kunnen gebruiken. De ontwikkelaars nemen dan een deel van het losgeld, berekenen vooraf een tarief of verkopen een tijdsblok waarbinnen de koper toegang heeft tot bepaalde servers”.

Swati Khandelwal schrijft voor The Hacker News: “Nieuwe RaaS-bedreigingen zijn schokkend goedkoop. Een nieuw type malware dat credentials steelt en zich voornamelijk op webbrowsers richt wordt voor maar $7 aan Russischtalige webfora verkocht. Hiermee kun je – zelfs met gelimiteerde technische kennis – zoveel computers hacken als je maar wilt. Deze Ovidiy Stealer malware verscheen vorige maand voor het eerst maar wordt regelmatig bijgewerkt door de Russischtalige auteurs en actief door cybercriminelen gebruikt”. Het is een angstaanjagende gedachte dat iedereen het zich kan veroorloven om voor een schijntje ransomware te verspreiden.

We verwachten in 2018 dan ook een sterke toename van het aantal ransomware-aanvallen.

Wat kunnen we doen?

Volgens deskundigen kunnen vrij basale maatregelen al een verschil maken. De meeste ransomware-aanvallen zijn niet erg geavanceerd. De slachtoffers geven zich haast vrijwillig bloot. Ze openen en downloaden verdachte bestanden, reageren op phishing of nemen andere onnodige risico’s. Zelfs het updaten van je besturingssysteem en browser kan al helpen. Lewis merkt op: “Om jezelf tegen cybercrime te beschermen heb je in de meeste gevallen echt geen geavanceerde beveiliging nodig”.

Maar internationale samenwerking is ook van kritiek belang. Staatssponsors moeten worden gestraft en er moet meer gedaan worden om een einde te maken aan “staatssheiligdommen” voor cybercriminelen. Omdat dat waarschijnlijk niet snel zal gebeuren kun je het best je persoonlijke beveiliging aanscherpen en ervoor zorgen dat je alleen bestanden van vertrouwde bronnen opent en downloadt.

We hopen dat we het met betrekking tot cybercrime in 2018 bij het verkeerde eind hebben. We houden het in ieder geval goed in de gaten.

Share via: